La façon dont un réseau domestique fonctionne généralement est que toute personne disposant de votre mot de passe réseau peut se connecter à votre réseau domestique. Cependant, il est possible d’ajouter une autre couche de sécurité où seuls des appareils spécifiques sont autorisés à se connecter. C’est ce qu’on appelle le filtrage d’adresses MAC.

Gardez toutefois à l’esprit que le filtrage d’adresses Mac n’est pas une solution de sécurité unique. Cela ne sert que de niveau de difficulté supplémentaire pour les pirates. C’est une couche qu’ils pourront encore percer (voir ci-dessous), mais tout ce qui rend les choses plus difficiles pour les pirates est toujours une bonne chose.

Votre routeur gère tout le trafic réseau à l’intérieur et à l’extérieur de votre réseau domestique. Il décide si certains appareils sont autorisés à se connecter à votre réseau domestique.

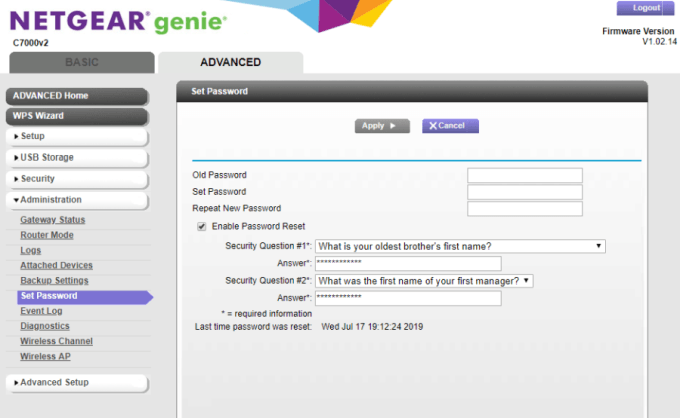

Normalement, cet accès est déterminé par le fait que l’utilisateur du périphérique saisit ou non la phrase de passe réseau correcte. C’est la phrase secrète que vous configurez dans le Définir le mot de passe section sous le Sécurité menu de votre routeur.

C’est la seule barrière de sécurité qui empêche un pirate de se connecter à votre réseau. Si vous avez configuré un mot de passe complexe, cela peut suffire. Malheureusement, la plupart des gens mot de passe assez facile à déchiffrer en utilisant des outils de piratage de base.

Vous pouvez ajouter une deuxième couche de sécurité en autorisant uniquement des appareils spécifiques à se connecter à votre réseau domestique.

Vous pouvez configurer votre routeur pour n’autoriser que des périphériques spécifiques en ajoutant leurs adresses MAC à la liste de contrôle d’accès du routeur.

Certains routeurs vous permettront de saisir manuellement les périphériques et les adresses MAC. Mais pour ce faire, vous devez connaître l’adresse MAC de l’ordinateur que vous connectez.

Vérifier l’adresse Mac sur un système Windows est très simple.

Sur un système MacOS, le processus est légèrement différent.

Vous pouvez voir les procédures ci-dessus pour trouver une adresse MAC sur un PC ou un Mac, ou même sur d’autres appareils, avec des captures d’écran et des détails supplémentaires, dans ce guide sur comment déterminer une adresse MAC.

Pour les appareils comme Google Home, Alexa, les lampes Philips Hue ou d’autres appareils intelligents pour la maison, vous pouvez généralement trouver l’adresse MAC imprimée sur l’étiquette sous l’appareil. Il s’agit généralement de la même étiquette sur laquelle vous trouverez le numéro de série.

Une fois que vous avez les adresses MAC de tous les périphériques qui doivent être ajoutés à la liste blanche, vous pouvez alors vous connecter au routeur et vous assurer qu’ils sont déjà connectés, ou ajouter l’adresse MAC à la liste existante.

Il existe de nombreuses façons dont les pirates peuvent percer vos différentes tactiques pour sécuriser votre réseau Wi-Fi et votre réseau domestique. Les pirates informatiques ont également un moyen de passer par le filtrage d’adresses MAC.

Une fois qu’un hacker reconnaît qu’il est bloqué pour accéder à votre réseau via le filtrage d’adresses MAC, il ne lui reste plus qu’à usurper leur propre adresse MAC pour correspondre à l’une des adresses que vous avez autorisées.

Ils le font en:

C’est la partie facile. Le plus difficile est que le pirate informatique devra également utiliser un outil de reniflage de paquets pour extraire les adresses MAC existantes communiquant actuellement sur votre réseau. Ces outils logiciels ne sont pas toujours faciles à utiliser pour les amateurs et peuvent demander des efforts pour être utilisés correctement.

D’autres sites techniques peuvent vous dire que, puisque les pirates peuvent le faire, cela ne vaut pas du tout le filtrage d’adresse MAC. Mais ce n’est pas tout à fait vrai. Si vous n’utilisez pas le filtrage d’adresse MAC:

C’est pourquoi c’est une bonne couche de protection supplémentaire pour votre réseau, mais vous ne devriez pas en dépendre comme seule source de protection. La liste blanche de périphériques spécifiques ne doit être utilisée que comme une partie de votre arsenal global de protection réseau.